Blogs

TCP y UDP son la base de la transmisión de datos en internet. Esta guía explica cómo funciona cada protocolo, sus diferencias clave y cuándo...

Aprenda qué es un número de puerto y cuál es su función. Explore diferentes métodos, sencillos y fáciles, para encontrar todos los números d...

Descubra cómo el reenvío de puertos abre vías específicas en su enrutador para permitir que dispositivos externos accedan a servicios en su...

¿Qué es un ataque de inundación MAC? Todo lo que necesita saber

Los puertos abiertos pueden permitir el ingreso de piratas informáticos: conozca qué son, los riesgos que representan y cómo proteger su sis...

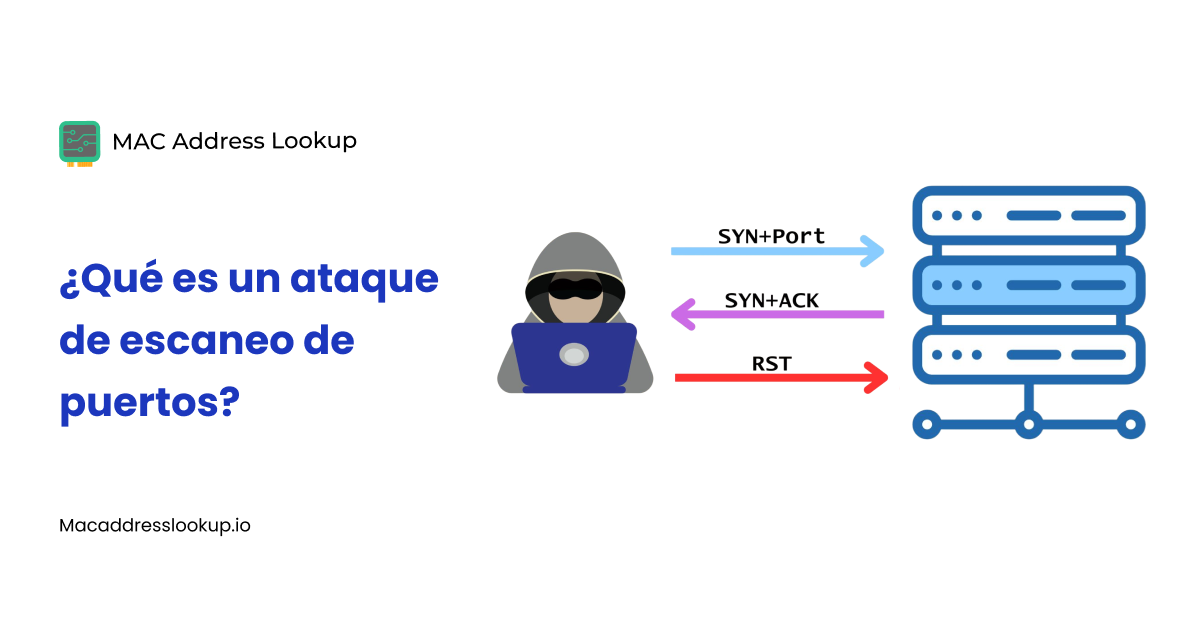

Descubra cómo los ciberdelincuentes aprovechan el escaneo de puertos para infiltrarse en las redes. Explore maneras de prevenir este ataque...

Una guía clara y fácil de entender sobre los dos tipos de direcciones MAC y por qué son importantes.

Descubra cómo el filtrado MAC le permite controlar qué dispositivos pueden conectarse a su Wi-Fi; es como dar acceso especial solo a disposi...

Descubra cómo los piratas informáticos falsifican direcciones MAC y cómo puede detenerlos.

Mejorar la privacidad: cómo la aleatorización de direcciones MAC protege su dispositivo