Que Sont Les Ports Ouverts? Comprendre Les Risques de Sécurité et Les Moyens de Protection

En réseau, les ports sont des points de terminaison logiques qui permettent à un appareil d'identifier les processus ou services exécutés sur un autre appareil. En termes simples, ces points logiques permettent aux appareils de communiquer entre eux.

Cependant, tous les ports d'un appareil n'acceptent pas les connexions, ou, en d'autres termes, le trafic. Ceux qui ne l'acceptent pas sont appelés ports fermés. Cependant, certains appareils reçoivent du trafic et l'autorisent à communiquer. On les appelle alors ports ouverts. Les ports ouverts comportent toujours des risques de sécurité.

Dans cet article de blog, vous découvrirez ce que sont les ports ouverts, les risques de sécurité associés et les moyens de les protéger.

Qu'est-ce qu'un port ouvert sur un réseau ?

Un port ouvert est un port réseau configuré pour accepter les connexions entrantes et sortantes. Pour cela, les connexions utilisent différents protocoles tels que TCP et UDP. À l'inverse, certains ports fermés n'acceptent pas les connexions et les ignorent.

Lorsqu'un port est ouvert, un numéro de port spécifique lui est attribué sur l'appareil, le rendant ainsi accessible aux connexions. Ce numéro de port écoute activement les connexions entrantes et permet aux appareils de communiquer.

Quand la communication est basée sur TCP ou IP, les ports en font partie intégrante. Tous les services exécutés sur un appareil, tels que les navigateurs web, les e-mails, les transferts de fichiers, etc., effectuent leurs activités (envoi ou réception de données) via des ports.

Sachez qu'un seul port peut être dédié à un service particulier et ne pas être utilisé pour d'autres services. L'objectif est d'éliminer les conflits.

Par exemple :

- Le port 80 est utilisé pour le trafic HTTP et ne peut pas être utilisé pour le trafic HTTPS.

À quoi servent les ports ouverts ?

Les ports ouverts sont destinés à la communication entre appareils ou serveurs. Ils envoient et reçoivent des données via ces ports. Chaque port attribué à un service ou une application écoute le trafic (entrant et sortant).

En termes simples, ces ports sont les portes numériques qui permettent à un réseau local de communiquer sur Internet. Ils jouent un rôle essentiel dans les communications réseau, notamment lors de l'exécution de plusieurs tâches sur un appareil.

Par exemple :

Supposons que vous travaillez en ligne dans un navigateur et que, simultanément, vous avez ouvert YouTube dans un autre onglet pour écouter de la musique. Dans ce cas, votre appareil se connecte simultanément aux serveurs via des ports ouverts distincts.

Pourquoi les ports ouverts sont-ils dangereux ?

Lorsque vous lisez ou entendez parler des ports ouverts, vous entendez souvent parler de leur dangerosité. En réalité, ils ne le sont pas. Ils sont censés faciliter la communication entre les appareils et les services.

Mais il arrive que ces ports soient mal configurés ou non sécurisés. C'est le cas lorsqu'ils deviennent dangereux.

Pourquoi ?

Parce que lorsqu'ils sont mal configurés, les ports ouverts exposent les données relatives au service au monde extérieur, y compris aux cybercriminels.

Le raisonnement suivant vous aidera à mieux comprendre « Pourquoi ils sont dangereux ».

Services exposés aux attaquants

Un port ouvert signifie qu'un service est à l'écoute active des connexions. Si ce service est vulnérable ou mal configuré, les pirates peuvent l'exploiter à diverses fins.

Par exemple, ils tenteront d'accéder à ces ports, d'exécuter du code ou de perturber les opérations.

Chaque port ouvert mal configuré ou vulnérable constitue un point d'entrée pour les pirates. Plus le nombre de ports ouverts est élevé, plus les risques de cyberattaques sont élevés.

Risque d'accès non autorisé

Les pirates identifient souvent les ports ouverts sur les réseaux et en identifient les points faibles. Ces failles peuvent être facilement exploitées s'ils détectent des faiblesses dans certains services, comme Bureau à distance (RDP) ou SSH. Les pirates peuvent prendre le contrôle total du système si l'accès n'est pas limité dans le temps.

Ciblage par les logiciels malveillants et les vers

De nombreux virus et vers exploitent des ports spécifiques (par exemple, WannaCry utilisait SMB sur le port 445). Si ces ports sont ouverts et non corrigés, les logiciels malveillants peuvent se propager rapidement sur les systèmes et provoquer des perturbations.

Comment trouver un port ouvert sur un réseau ?

Il existe de nombreuses façons de vérifier un port ouvert sur un réseau. Vous pouvez utiliser les outils en ligne de commande de votre système d'exploitation pour les identifier. Bien que le processus soit un peu technique, il existe une méthode simple. Cela utilise le vérificateur de port de Macaddresslookup.io.

Voici comment procéder :

- Accédez à Macaddresslookup.io.

- Accédez à l'outil vérificateur de port.

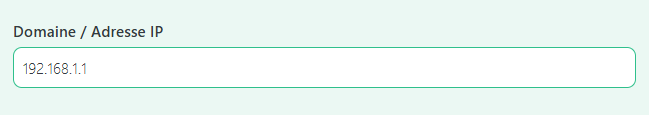

- Saisissez le domaine ou l'adresse IP dans le champ prévu à cet effet.

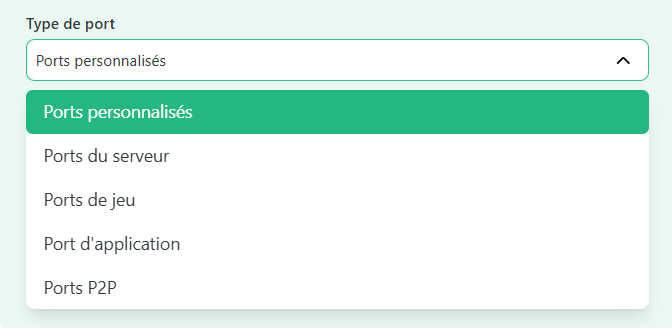

- Choisissez le type de port (serveur, jeu, application, P2P) ou cochez les ports personnalisés.

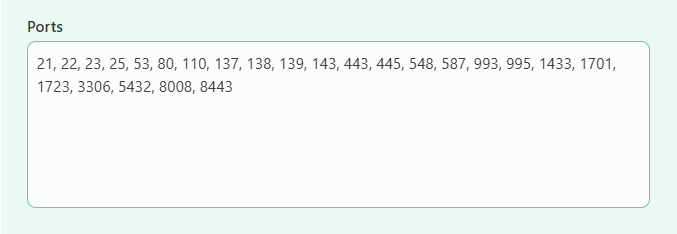

- Ajoutez les numéros de port individuellement, séparés par des virgules, dans la zone « Ports » (si vous souhaitez cocher les ports personnalisés). Vous pouvez également les sélectionner dans la liste à droite.

- Cliquez sur « Vérifier ».

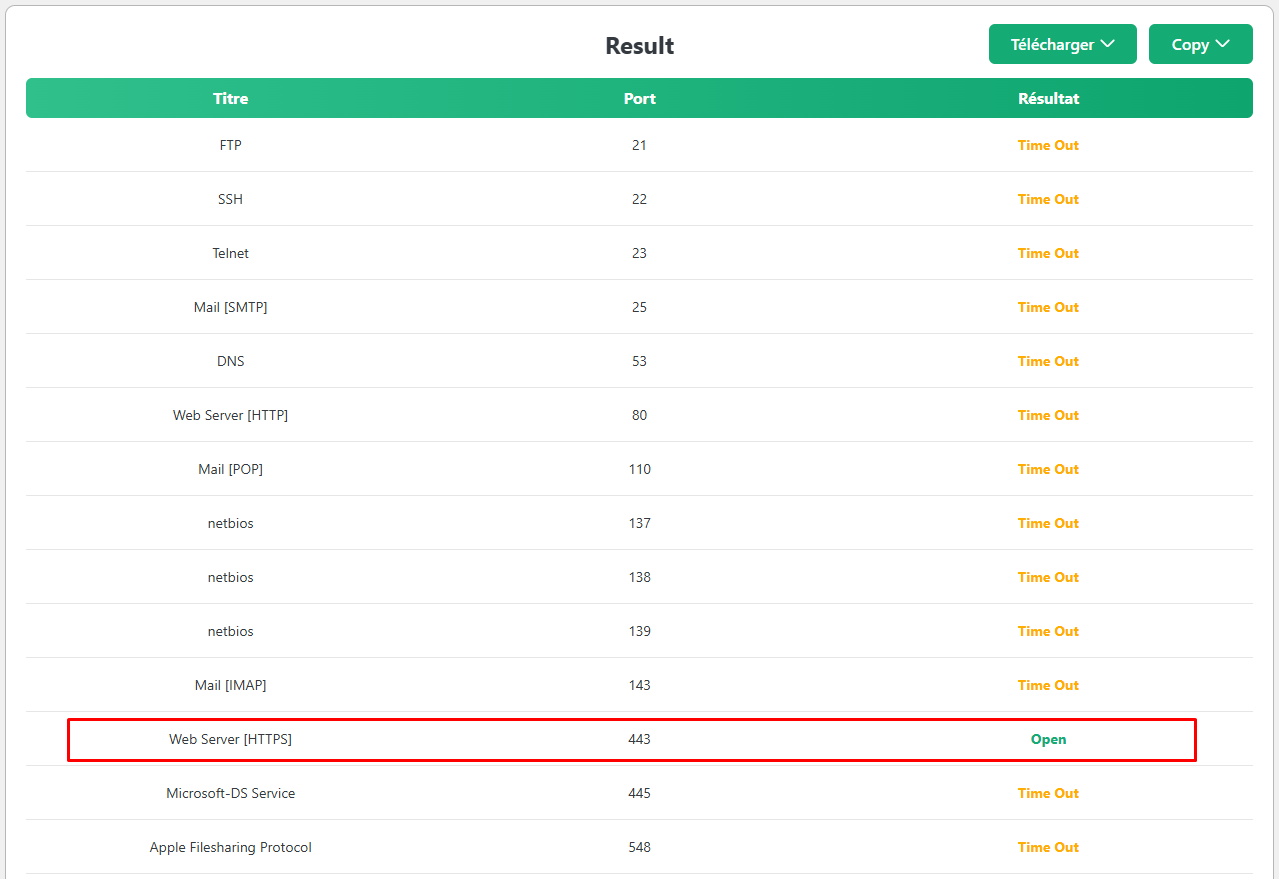

En quelques secondes, l'outil analysera les rapports et affichera les résultats dans un tableau similaire à celui présenté ci-dessous.

Consultez le tableau ci-dessus. Les ports dont les résultats indiquent « Ouvert » sont ouverts, et ceux qui indiquent « Délai expiré » sont fermés.

Que faire après avoir trouvé des ports ouverts ?

Une fois les ports ouverts de votre réseau identifiés, l'étape suivante consiste à identifier les services qui y sont exécutés. Vérifiez ensuite que tous ces ports sont sécurisés et exempts de vulnérabilités.

Comment sécuriser les ports ouverts ?

Voici quelques méthodes pour sécuriser les ports ouverts d'un réseau et les protéger des cybercriminels.

-

Segmentation du réseau

La segmentation du réseau est une bonne pratique pour sécuriser les ports ouverts. Votre réseau est divisé en petits sous-réseaux avec des adresses IP différentes pour la segmentation. Même si des pirates pénètrent dans un réseau, Ils ne peuvent pas simplement pénétrer le reste du segment. Cela permet de réduire le risque de compromission des ports.

-

Fermer les ports inutilisés

Effectuez des analyses de ports de temps en temps pour vous tenir informé des ports ouverts. Si vous constatez que des ports inutiles sont configurés pour s'ouvrir, fermez-les immédiatement. Cela contribuera à réduire les points d'entrée pour les acteurs malveillants ou les logiciels malveillants.

-

Utiliser des pare-feu

L'utilisation de pare-feu est une autre stratégie efficace pour sécuriser les ports ouverts. Les pare-feu sont censés contrôler le trafic entrant et sortant d'un réseau. Si une personne non autorisée tente de pénétrer un port ouvert, le pare-feu la bloque et ne laisse passer que le trafic autorisé.

-

Activer l'authentification multifacteur

L'authentification multifacteur (MFA) est une méthode qui oblige un utilisateur à fournir plusieurs vérifications pour accéder aux services réseau via les ports. Elle constitue une couche de sécurité supplémentaire pour les ports ouverts et s'avère très utile.

-

Utiliser un VPN

Les VPN (réseaux privés virtuels) autorisent uniquement les utilisateurs authentifiés à accéder aux services réseau via des tunnels chiffrés lorsqu'ils sont activés. Ils masquent et protègent les ports ouverts de l'exposition publique, réduisant ainsi la surface d'intrusion des pirates.

En résumé

Les ports ouverts d'un réseau sont configurés pour accéder aux services du réseau. Chaque port est attribué individuellement à un service particulier. Lorsqu'ils sont exposés au public, ils sont la cible d'acteurs malveillants. Grâce à eux, les pirates ou les logiciels malveillants peuvent pénétrer le réseau. réseau et créer des problèmes. Cependant, en suivant les stratégies présentées dans cet article, vous pouvez protéger vos ports ouverts contre les cybercriminels.