O que são Portas Abertas? Compreendendo os Riscos de Segurança e Formas de Proteção

Em redes, portas são pontos de extremidade lógicos que permitem que um dispositivo identifique os processos ou serviços em execução em outro dispositivo. Em termos simples, esses pontos lógicos permitem que os dispositivos se comuniquem entre si.

No entanto, nem todas as portas de um dispositivo aceitam conexões, ou seja, tráfego. Aquelas que não aceitam são chamadas de portas fechadas. No entanto, alguns dispositivos recebem tráfego e permitem que eles se comuniquem. Essas são chamadas de portas abertas. Portas abertas sempre apresentam alguns riscos de segurança.

Nesta postagem do blog, você aprenderá o que são portas abertas, os riscos de segurança associados e maneiras de protegê-las.

O que é uma porta aberta em uma rede?

Uma porta aberta é uma porta de rede configurada para aceitar conexões de entrada e saída. Para isso, as conexões utilizam diversos protocolos, como TCP e UDP. Em contraste, existem portas fechadas que não aceitam conexões e as ignoram.

Quando uma porta é aberta, um número de porta específico no dispositivo é atribuído a ela, o que a torna acessível às conexões. Esse número de porta monitora ativamente as conexões de entrada e permite que os dispositivos se comuniquem.

Sempre que a comunicação é baseada em TCP ou IP, as portas são parte integrante dela. Todos os serviços em execução em um dispositivo, como navegadores da web, e-mails, transferências de arquivos, etc., realizam suas atividades (enviam ou recebem dados) por meio de portas.

Saiba que uma única porta pode ser dedicada a um serviço específico e não ser usada para outros serviços. O objetivo é alinhar conflitos.

Por exemplo:

- A porta 80 é usada para tráfego HTTP e não pode ser usada para tráfego HTTPS.

Para que servem as portas abertas?

Portas abertas são designadas para fins de comunicação entre dispositivos ou servidores. Por meio da comunicação, eles enviam e recebem dados por meio dessas portas. Cada porta atribuída a um serviço ou aplicativo escuta o tráfego (tanto de entrada quanto de saída).

Em termos simples, pense nessas portas como os portões digitais que permitem que uma rede local se comunique pela internet. Essas portas desempenham um papel vital nas comunicações de rede, especialmente ao executar múltiplas tarefas em um dispositivo.

Por exemplo:

Suponha que você esteja trabalhando online em um navegador e, ao mesmo tempo, tenha aberto o YouTube em outra aba, ouvindo músicas. Nesses casos, seu dispositivo se conecta aos servidores simultaneamente por meio de portas abertas separadas.

Por que portas abertas são perigosas?

Sempre que você lê/ouve falar sobre portas abertas, frequentemente ouve que elas são perigosas. Bem, inerentemente, elas não são prejudiciais. Elas servem para facilitar a comunicação entre os dispositivos e os serviços.

Mas, às vezes, essas portas são configuradas incorretamente ou se tornam inseguras. É o que acontece quando elas se tornam perigosas.

Por quê?

Porque, quando configuradas incorretamente, as portas abertas expõem os dados relacionados ao serviço ao mundo externo, incluindo criminosos cibernéticos.

O raciocínio a seguir ajudará você a entender melhor "Por que são perigosas".

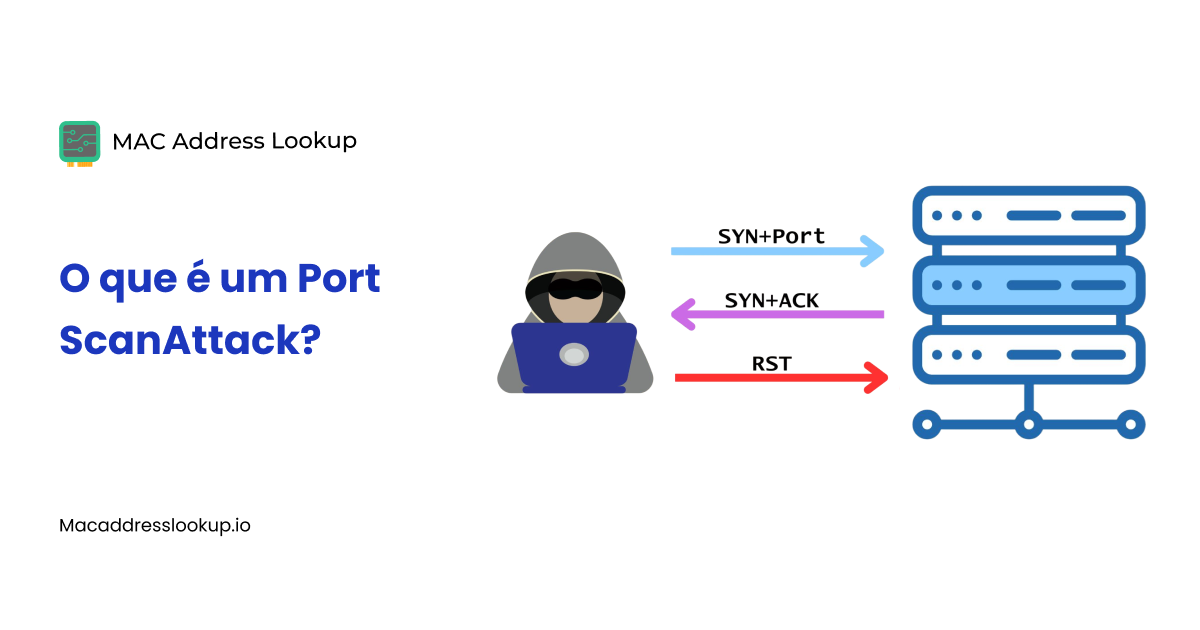

Serviços expostos a invasores

Uma porta aberta significa que um serviço está monitorando ativamente as conexões. Se esse serviço estiver vulnerável ou configurado incorretamente, invasores poderão explorá-lo para diversos fins.

Por exemplo, eles tentarão obter acesso, executar código ou interromper operações usando essas portas.

Cada porta aberta, configurada incorretamente ou vulnerável, é um ponto de entrada para invasores. Quanto maior o número de portas abertas, maiores as chances de ataques cibernéticos.

Risco de Acesso Não Autorizado

Hackers frequentemente identificam portas abertas em redes e encontram os pontos fracos. Elas podem ser facilmente exploradas se identificarem fragilidades em alguns serviços, como Área de Trabalho Remota (RDP) ou SSH. Hackers podem obter controle total do sistema se o acesso não for restringido a tempo.

Alvo de Malware e Worms

Muitos vírus e worms exploram portas específicas (por exemplo, WannaCry usou SMB na porta 445). Se essas portas estiverem abertas e sem patches, o malware pode se espalhar rapidamente pelos sistemas e causar interrupções.

Como Encontrar uma Porta Aberta em uma Rede?

Existem muitas maneiras de verificar uma porta aberta em uma rede. Você pode usar ferramentas de linha de comando no seu sistema operacional para identificá-las. Mas o processo é um pouco técnico. No entanto, também existe uma maneira simples. Isso é usando o verificador de portas do Macaddresslookup.io.

Veja como fazer isso:

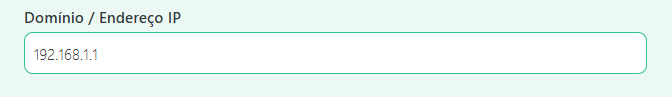

- Visite o Macaddresslookup.io

- Acesse a ferramenta verificador de portas.

- Digite o domínio ou endereço IP no campo designado.

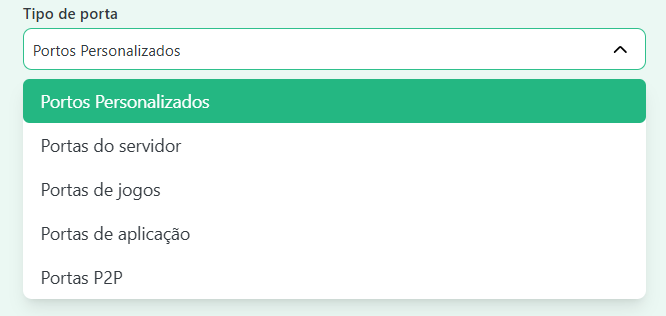

- Escolha o tipo de porta (servidor, jogo, aplicativo, P2P) ou marque as portas personalizadas.

- Adicione números de porta separados individualmente por vírgulas na caixa "Portas" (caso queira marcar portas personalizadas). Você também pode selecioná-las na lista à direita.

- Clique em verificar.

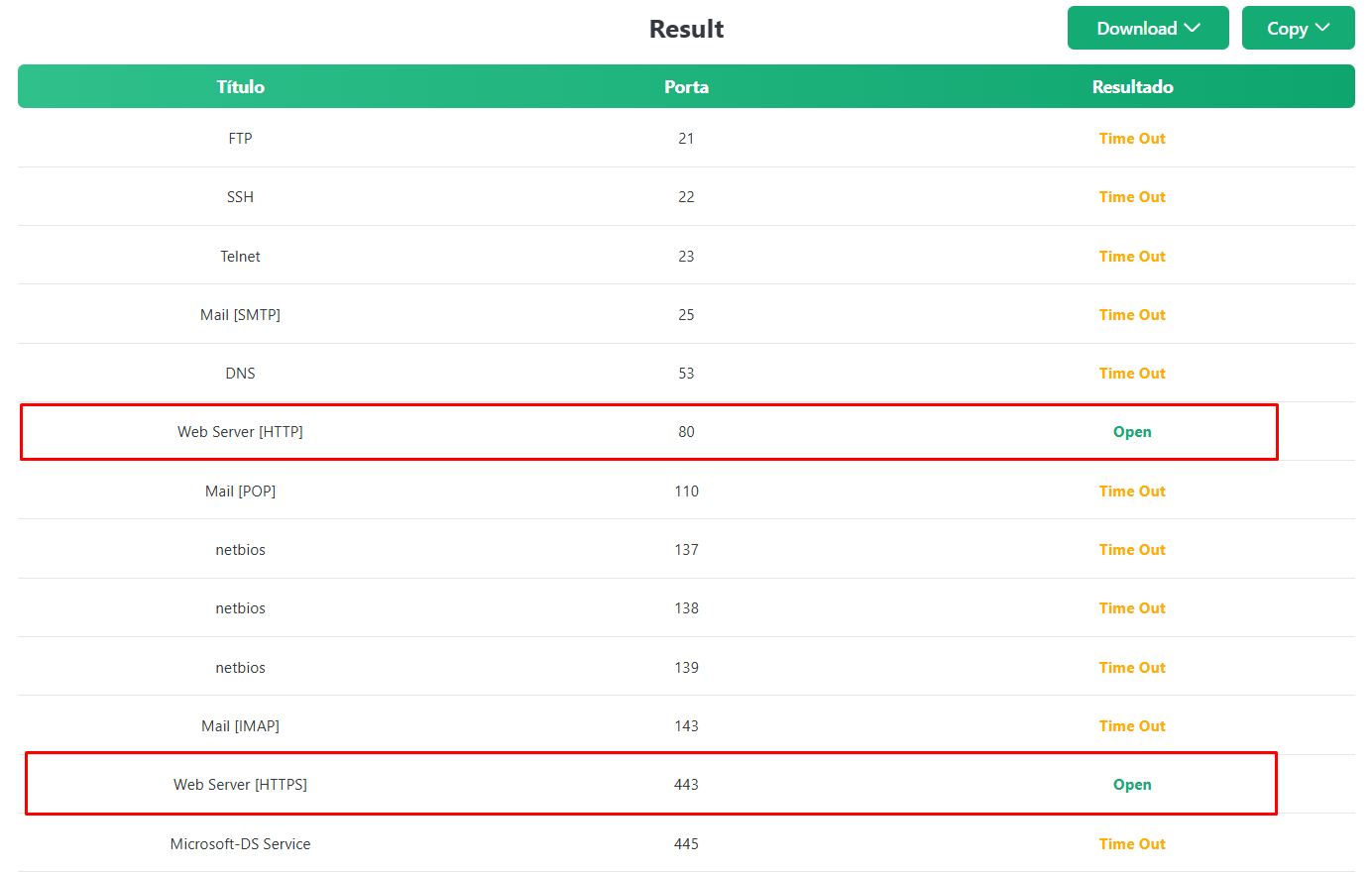

Em segundos, a ferramenta analisará os relatórios e mostrará os resultados em uma tabela como a que compartilhamos abaixo.

Veja você mesmo a tabela acima. As portas cujos resultados mostram "Aberto" são as portas abertas, e aquelas que mostram "Tempo Limite" são as fechadas.

O que fazer após encontrar portas abertas?

Depois de identificar as portas abertas em sua rede, o próximo passo é descobrir quais serviços estão sendo executados nessas portas. Em seguida, verifique se todas essas portas abertas estão seguras e não apresentam vulnerabilidades.

Como proteger portas abertas?

A seguir, algumas maneiras de proteger portas abertas em uma rede e protegê-las de cibercriminosos.

-

Segmentação de Rede

Implementar a segmentação de rede é uma boa prática para proteger portas abertas. Sua rede é dividida em pequenas sub-redes com diferentes endereços IP para segmentação. Mesmo que hackers Ao penetrar em um segmento, eles não conseguem simplesmente penetrar no restante. Isso ajuda a reduzir o risco de portas serem comprometidas.

-

Fechar Portas Não Utilizadas

Realize varreduras de portas ocasionalmente para se manter atualizado sobre quais portas estão abertas. Se você perceber que algumas portas desnecessárias estão configuradas para serem abertas, feche-as imediatamente. Isso ajudará a reduzir os pontos de entrada para agentes maliciosos ou malware.

-

Usar Firewalls

Usar firewalls é outra boa estratégia para proteger portas abertas. Firewalls servem para controlar o tráfego de entrada e saída de uma rede. Se alguém não autorizado tentar penetrar em uma porta aberta, o firewall o bloqueará e permitirá a passagem apenas de tráfego autorizado.

-

Habilitar Autenticação Multifator

A autenticação multifator (MFA) é uma maneira pela qual um usuário precisa fornecer mais de uma verificação para acessar os serviços de rede por meio de portas. Ela atua como uma camada de segurança adicional para portas abertas e é muito benéfica.

-

Usar VPN

VPNs (Redes Privadas Virtuais) só permitem que usuários autenticados acessem serviços de rede por meio de túneis criptografados quando habilitadas. Elas ocultam e protegem as portas abertas da exposição pública, reduzindo a superfície de penetração de hackers.

Conclusão

Portas abertas em uma rede são configuradas para acessar serviços em uma rede. Cada porta é atribuída a um serviço específico individualmente. Quando expostas ao público, elas se tornam alvos de agentes mal-intencionados. Usando-as, hackers ou malware podem penetrar na rede e criar problemas. No entanto, seguindo as estratégias que compartilhamos neste post, você pode proteger suas portas abertas contra cibercriminosos.